Unternehmenssicherheitsmanagement: Funktionstrennung

Facility Management: Security » Sicherheit » Strategien » Funktionstrennung

Funktionstrennung im Unternehmenssicherheitsmanagement

Die Funktionstrennung im Unternehmenssicherheitsmanagement bezeichnet die klare Aufteilung von Zuständigkeiten und Aufgabenbereichen, um Interessenkonflikte zu vermeiden und ein effektives Kontrollsystem zu gewährleisten. Im Kontext des Facility Managements – das alle unterstützenden Prozesse rund um Gebäude und Liegenschaften umfasst – bedeutet dies insbesondere, Sicherheitsaufgaben strategisch, organisatorisch und operativ von anderen Geschäftsprozessen zu trennen. Sicherheit ist dabei ein zentraler Teilbereich des FM (z. B. Zutrittskontrolle, Objektschutz), der vom Facility Manager mit Fachkompetenz abgedeckt werden muss. Eine gut definierte Funktionstrennung hilft, Fehler zu vermeiden, Schwachstellen vorzubeugen und unabhängige Entscheidungen im Sicherheitsmanagement zu treffen.

Für leitende Fachkräfte im Facility Management bedeutet die Umsetzung der Funktionstrennung im Unternehmenssicherheitsmanagement vor allem eins: Klare Strukturen schaffen, ohne die Zusammenarbeit zu hemmen. Strategisch muss Sicherheit als eigenständige Funktion auf Augenhöhe mit anderen Managementbereichen stehen. Organisatorisch sind Zuständigkeiten so zu verteilen, dass Kontrolle und Durchführung getrennt bleiben und unabhängige Instanzen existieren. Operativ bedarf es definierter Prozesse, in denen keine kritische Aktion ungeprüft bleibt. Dabei helfen normative Leitplanken – von ISO-Normen über gesetzliche Vorgaben bis zu branchenspezifischen Standards – um den richtigen Rahmen abzustecken und gegenüber Dritten nachzuweisen.

Ein hanseatisch geprägter Führungsstil – nüchtern, pragmatisch, verantwortungsbewusst – wird diese Prinzipien ohne viel Aufhebens umsetzen: Indem er Zuständigkeiten sauber regelt, Kompetenzen fördert und dennoch die Zusammenarbeit aller Beteiligten fördert. So entsteht ein Sicherheitsmanagement, das nicht als „Verhinderer“ wahrgenommen wird, sondern als verlässlicher, überprüfbarer Schutzmechanismus zum Wohle des Unternehmens und seiner Mitarbeiter.

Funktionstrennung als Grundlage geordneter Sicherheit

Strategische Dimension

Auf strategischer Ebene geht es darum, Rollen und Verantwortlichkeiten für die Unternehmenssicherheit klar zu definieren und hochrangig zu verankern. Idealerweise wird die Sicherheitsfunktion direkt unter der Geschäftsführung oder in einer Stabsstelle angesiedelt, um genügend Autorität und Unabhängigkeit zu besitzen. So kann sichergestellt werden, dass Sicherheitsziele bei Zielkonflikten mit dem operativen Geschäft nicht untergeordnet werden. In vielen Unternehmen etabliert sich daher die Rolle eines Chief Security Officers (CSO) oder Sicherheitsbeauftragten, der die Sicherheitsstrategie entwickelt, Risiken bewertet und als unabhängige Instanz die Umsetzung überwacht. Diese Trennung der Instanzen für Zielfestlegung (Strategie), Umsetzung (Betrieb) und Überprüfung (Kontrolle/Audit) ist ein zentrales Prinzip. Sie entspricht dem in der Governance gängigen Drei-Linien-Modell, bei dem operative Bereiche (1st Line), unabhängige Kontrollfunktionen wie Risiko- oder Sicherheitsmanagement (2nd Line) und interne Revision (3rd Line) strikt getrennt sind. Strategische Funktionstrennung bedeutet auch, dass Sicherheitsziele in der Unternehmensstrategie fest verankert sind und nicht in Konflikt mit anderen Zielen (z. B. Kostenoptimierung oder Produktionsdruck) geraten. Eine unabhängige Sicherheitsstrategie erhöht die Durchsetzungsstärke der Sicherheitsvorgaben auch gegenüber anderen Unternehmensbereichen.

Organisatorische Dimension

Organisatorisch betrifft die Funktionstrennung den Aufbau der Sicherheitsorganisation und ihre Eingliederung ins Unternehmen. Wichtig ist, dass sicherheitsrelevante Aufgaben nicht in Personalunion mit potenziell konfliktären Aufgaben wahrgenommen werden. Bei der Aufgabenanalyse ist darauf zu achten, Teilaufgaben mit Konfliktpotenzial (fachlicher oder personeller Art) unterschiedlichen Personen oder Einheiten zuzuweisen. So sollte z. B. die Person, die Sicherheitsmaßnahmen plant oder Freigaben erteilt, nicht gleichzeitig für die Durchführung ohne Kontrolle verantwortlich sein. Klassische Beispiele aus der Unternehmenspraxis sind das Vier-Augen-Prinzip bei Entscheidungen oder die Trennung von Front-Office und Back-Office im Finanzwesen. Übertragen auf das Sicherheitsmanagement heißt das: Planung, Betrieb und Kontrolle von Sicherheitsmaßnahmen liegen idealerweise bei getrennten Stellen. Die Aufbauorganisation muss gewährleisten, dass operative Bereiche nicht ihre eigenen Sicherheitskontrollen vollständig selbst überwachen – ähnlich den bankaufsichtsrechtlichen Vorgaben, wo zwischen Markt und Risikocontrolling organisatorisch getrennt wird. Konkret kann dies bedeuten, eine eigenständige Abteilung Unternehmenssicherheit (Werkschutz, Objektschutz) zu schaffen, die getrennt vom regulären Gebäudebetrieb berichtet. Auch innerhalb der Sicherheitsorganisation selbst sind Funktionen weiter zu trennen, etwa zwischen präventiver Sicherheitsplanung, Einsatzleitung und Kontrollinstanzen (z. B. internes Audit oder externer Zertifizierer). Durch eine saubere organisatorische Trennung wird nicht nur Interessenkonflikten vorgebeugt, sondern auch die Unabhängigkeit der Sicherheitsentscheidung gestärkt.

Operative Dimension

Auf operativer Ebene schließlich manifestiert sich Funktionstrennung in konkreten Prozessen und Abläufen. Hier geht es um die Umsetzung im Tagesgeschäft durch geeignete Kontrollmechanismen und Richtlinien. Beispielsweise sollte die Zutrittsverwaltung so organisiert sein, dass Anträge auf Zugang zu sensiblen Bereichen von einer anderen Stelle genehmigt werden als derjenigen, die den Zutritt technisch einrichtet (Prinzip der gegenseitigen Kontrolle). Ähnlich verhält es sich bei Videoüberwachung: Mitarbeiter, die Kameras installieren oder bedienen, sollten nicht allein für die Auswertung der Aufzeichnungen verantwortlich sein, ohne dass z. B. der Datenschutzbeauftragte oder ein Vorgesetzter involviert ist. Auch beim Management von Alarmmeldungen und Sicherheitsvorfällen ist Trennung sinnvoll – etwa indem Vorfälle immer zweistufig bearbeitet werden (Melde- und Auswertekette getrennt von Durchführungsmaßnahmen). In der Praxis bewährt hat sich das Vier-Augen-Prinzip, das verhindert, dass kritische Tätigkeiten oder Entscheidungen von nur einer Person allein vorgenommen werden. Eine Dokumentation und Nachvollziehbarkeit aller sicherheitsrelevanten Vorgänge (Zutrittsprotokolle, Vorfallberichte, Prüfprotokolle) trägt dazu bei, die Einhaltung der Funktionstrennung auch im Betrieb überprüfbar zu machen. Operativ wird die Funktionstrennung ferner durch Kompetenzprofile und Schulungen untermauert: Mitarbeiter im Sicherheitsmanagement erhalten klare Prozessbeschreibungen, welche Schritte von wem freizugeben oder zu kontrollieren sind. Beispielsweise könnte ein Sicherheitskonzept vor Ort durch den Facility Manager umgesetzt werden, aber die Erstellung des Konzepts erfolgte vorab durch einen Sicherheitsexperten und wurde durch die Compliance-Abteilung geprüft. So wird gewährleistet, dass keine einzelne Person oder Einheit einen sicherheitskritischen Prozess von Anfang bis Ende allein beherrscht. Diese Aufteilung von Tätigkeiten auf mehrere Personen ist ein unverzichtbares Instrument des Risikomanagements und hat sich auch in ERP-gestützten Prozessen als Standard etabliert (Segregation of Duties). Zusammengefasst bedeutet die operative Funktionstrennung, dass Prozesse, Systeme und Berechtigungen im Sicherheitsmanagement so gestaltet sind, dass stets Kontrollen und Gegenkontrollen wirksam greifen.

Anforderungen an unternehmenseigene Sicherheitsorganisationen vs. ausgelagerte Sicherheitsdienstleister

Unternehmen müssen entscheiden, ob sie die Sicherheitsaufgaben intern mit eigenem Personal erfüllen oder an externe Sicherheitsdienstleister vergeben (Outsourcing). Beide Modelle haben strategische Vor- und Nachteile. Häufig wird auch ein hybrider Ansatz gewählt, bei dem ein Kernteam intern vorgehalten wird und zusätzliche Kräfte oder Spezialleistungen extern zugekauft werden. Im Folgenden werden die Anforderungen und Charakteristika beider Ansätze gegenübergestellt:

Fazit dieser Gegenüberstellung: Eine interne Sicherheitsorganisation bietet maximale Kontrolle und Integration ins Unternehmen, während ein externer Sicherheitsdienst mit standardisierten Prozessen, spezieller Expertise und höherer Flexibilität punkten kann. In beiden Fällen müssen klare Anforderungen und Vereinbarungen bestehen: Entweder in Form interner Richtlinien und Stellenbeschreibungen oder durch detaillierte Verträge und Leistungsbeschreibungen. Unternehmen sollten die Entscheidung auf Basis ihrer Sicherheitsbedürfnisse, ihres Risikoprofils und wirtschaftlicher Erwägungen treffen. Oft ist eine Kombination vorteilhaft: Kritische Kernaufgaben (wie Sicherheitsleitstelle, Strategie, ggf. Werkschutzleiter) verbleiben intern, während Routineaufgaben oder Spitzenbedarfe an Dienstleister ausgelagert werden. Wichtig ist, dass – unabhängig vom Modell – die Funktionstrennung gewahrt bleibt: So sollte z. B. bei Outsourcing das Unternehmen dennoch intern jemanden benennen, der die Dienstleistungen überwacht und kontrolliert (Trennung zwischen Durchführung durch Dienstleister und Kontrolle durch Auftraggeber). Umgekehrt kann ein externer Auditor die interne Organisation überprüfen. Beide Modelle verlangen also ein durchdachtes Sicherheitskonzept, definierte Schnittstellen und regelmäßige Evaluation der Wirksamkeit.

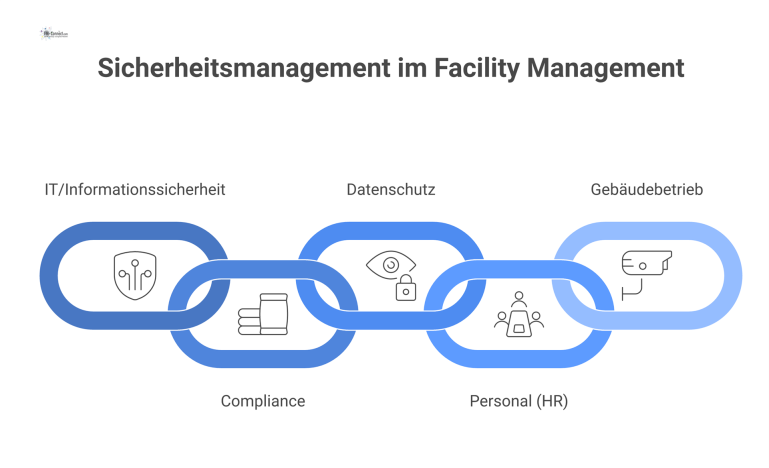

Schnittstellen zu IT, Compliance, Datenschutz, Personal und Gebäudebetrieb

Ein schlagkräftiges Sicherheitsmanagement im FM-Kontext muss eng mit anderen Bereichen zusammenarbeiten.

Die Schnittstellen sind vielfältig:

Informationstechnik (IT) und Informationssicherheit: Die Zusammenarbeit zwischen physischer Sicherheit und IT-Security wird zunehmend wichtiger. Moderne Sicherheitsanlagen (Zutrittskontrollsysteme, Videoüberwachung, Einbruchmeldeanlagen) sind IT-gestützt und mit dem Unternehmensnetzwerk verbunden (Stichwort IoT im Gebäude). Somit müssen FM-Sicherheitsverantwortliche eng mit der IT-Abteilung bzw. dem Chief Information Security Officer (CISO) kooperieren, um ganzheitliche Schutzkonzepte zu entwickeln. Ein Beispiel: Die Serverräume (IT-Infrastruktur) benötigen physischen Zutrittsschutz; hier legen IT und FM gemeinsam fest, wer Zugang hat und wie dieser überwacht wird. Gleichzeitig erfordert die Cybersecurity organisatorische Maßnahmen, die auf Facility-Ebene wirken – etwa Regeln zur Begleitung externer IT-Techniker im Gebäude, Schutz vor Social Engineering an der Pforte, oder Notfallpläne bei IT-Ausfall (Strom, Kühlung im Rechenzentrum). Funktionstrennung bedeutet hier z. B., dass IT-Administratoren keine alleinige Hoheit über Zugangsberechtigungen zu Serverräumen haben, sondern dass das FM-Security-Team als unabhängige Instanz Zugänge vergibt und kontrolliert. In vielen Organisationen wird diskutiert, ob die IT-Sicherheit organisatorisch dem IT-Betrieb unterstellt sein sollte. Best Practices legen nahe, dass wesentliche Sicherheitsprozesse außerhalb des IT-Betriebs angesiedelt werden, damit Sicherheitsüberlegungen auch gegenüber der IT durchgesetzt werden können. Das erfordert eine Verankerung der IT-Sicherheitsrichtlinien im gesamten Unternehmen. Für den Facility-Bereich heißt dies konkret: enge Abstimmung bei Zutrittsrechten zu IT- Bereichen, beim Betrieb von Sicherheitsleitstellen (Security Operations Center – SOC, ggf. integriert für IT und physische Sicherheit) und bei der Reaktion auf Vorfälle (z. B. kombinierte Übungen für Cyber- und physische Angriffe). Letztlich verfolgen beide Bereiche – Corporate Security und IT-Security – das gemeinsame Ziel, die Unternehmenswerte zu schützen, und müssen eine Kultur des Informationsaustausches pflegen.

Compliance und interne Kontrolle: Die Compliance-Abteilung überwacht die Einhaltung von Gesetzen, Normen und internen Richtlinien. Hier ergeben sich Schnittstellen, weil Sicherheitsmanagement zahlreiche Compliance-Themen berührt. Etwa verlangt das Internal-Control-System (IKS) nach Prinzipien wie Funktionstrennung, Vier-Augen-Prinzip und Dokumentation – die Sicherheitsorganisation implementiert diese in ihrem Bereich. Compliance-Vorgaben, beispielsweise aus Anti-Korruptionsrichtlinien, beeinflussen auch das Sicherheitsmanagement (z. B. wie Besucher kontrolliert werden, um unerlaubte Mitnahme von Wertgegenständen vorzubeugen, oder wie Zugriffsrechte vergeben werden, um Manipulation zu verhindern). In regulierten Branchen (Banken, Versicherungen) gibt es klare Vorgaben zur Trennung von Funktionen, die von Compliance überprüft werden. Die Sicherheitsabteilung sollte daher eng mit Compliance-Verantwortlichen zusammenarbeiten, um sicherzustellen, dass Sicherheitsprozesse auditfest sind. Ein Beispiel ist die Risikokontrollfunktion in Finanzinstituten, die laut MaRisk organisatorisch unabhängig von risikobehafteten Bereichen sein muss – analog sollte die Sicherheitsfunktion unabhängig sein von den Bereichen, die sie schützt. Compliance wird auch involviert sein, wenn es um Prüfungen durch Dritte geht (Audits nach ISO-Normen, behördliche Kontrollen): Hier bereitet das Sicherheitsmanagement die nötigen Nachweise vor (z. B. Zugangskontrollkonzepte, Prüfberichte von Alarmanlagen) und Compliance koordiniert die Prüfung. Auch bei Ermittlungen im Unternehmen (z. B. Verdacht auf Diebstahl oder Sabotage durch Mitarbeiter) arbeiten Unternehmenssicherheit und Compliance bzw. Rechtsabteilung zusammen, um intern und extern (Polizei, Anwälte) korrekt vorzugehen. Insgesamt stellt die Compliance-Funktion sozusagen eine weitere Kontrollinstanz dar, die über die Einhaltung der Trennungsprinzipien wacht.

Datenschutz: Dieser Bereich wurde bereits im rechtlichen Teil beleuchtet, ist aber als Schnittstelle so wichtig, dass er gesondert erwähnt sei. Sicherheitsmaßnahmen verarbeiten heute fast immer Daten von Personen – vom Videomaterial über Besucherdaten bis zu Zutrittslogs. Daher muss die Sicherheitsorganisation den Datenschutzbeauftragten früh einbinden. Die Schnittstelle zeigt sich praktisch darin, dass für jede Sicherheitsmaßnahme eine Datenschutz-Folgenabschätzung erfolgen kann (bei umfangreicher Überwachung), dass Verfahrensverzeichnisse geführt werden und technisch-organisatorische Maßnahmen (TOMs) dokumentiert sind. Der Datenschutzbeauftragte berät, ob z. B. eine Videoüberwachung am Werkstor zulässig ist und welche Hinweise erforderlich sind. Zudem schult er das Sicherheitspersonal in Bezug auf den Umgang mit personenbezogenen Daten. Umgekehrt liefert die Sicherheitsabteilung dem Datenschutzbeauftragten Input zu Zweck und Notwendigkeit bestimmter Maßnahmen, sodass gemeinsam die richtige Balance gefunden wird. Wichtig ist auch die Abstimmung bei Betroffenenanfragen (Auskunftsbegehren nach Art. 15 DSGVO etwa, falls ein Mitarbeiter wissen will, ob er videografiert wurde) – hier muss die Sicherheitsabteilung zuarbeiten, während der Datenschutz die Kommunikation übernimmt. Praktisch sollte es klar geregelte Prozesse geben: etwa dass nur ein eng begrenzter Personenkreis (Sicherheitsleiter, stellv. Leiter) Zugang zu Videoaufzeichnungen hat und diese nur auf Anforderung und in Anwesenheit eines Datenschutzverantwortlichen sichtet. So wird gewährleistet, dass die Trennung der Funktionen – Schutz der Sicherheit einerseits, Schutz der Privatsphäre andererseits – durch gegenseitige Kontrolle zum Ausgleich gebracht wird. In Zeiten strenger DSGVO-Vorgaben ist diese abteilungsübergreifende Zusammenarbeit unverzichtbar.

Personal (HR): Die Personalabteilung und das Sicherheitsmanagement arbeiten an mehreren Punkten eng zusammen. Ein Aspekt ist die Zuverlässigkeitsüberprüfung von sicherheitsrelevantem Personal. Bei der Einstellung von Mitarbeitern für sicherheitssensitive Bereiche (z. B. Wachpersonal, Schlüsselverwaltung, IT-Administratoren) kann HR in Abstimmung mit Security Hintergrundchecks organisieren, soweit rechtlich zulässig (polizeiliches Führungszeugnis, Referenzen). Außerdem ist HR für Schulungen und Sensibilisierung der gesamten Belegschaft mitverantwortlich – Security Awareness überschneidet sich mit Personalentwicklung. Viele Unternehmen führen gemeinsam Programme durch, z. B. verpflichtende Sicherheitsschulungen für neue Mitarbeiter (Themen: Notfallwege, Meldeketten, Informationssicherheit) im Onboarding-Prozess. Zudem muss HR sicherstellen, dass Austrittsprozesse sauber funktionieren: Wenn Mitarbeiter das Unternehmen verlassen, muss in Zusammenarbeit mit dem FM-Sicherheitsmanagement gewährleistet sein, dass Ausweise, Schlüssel, Laptop etc. zurückgegeben und Zugangsrechte entzogen werden (Trennung von HR-Offboarding und technischer Zugangssperre – hier kontrolliert Security die effektive Umsetzung). Ein weiterer Berührungspunkt ist das Betriebliche Gesundheits- und Krisenmanagement. Etwa wenn Evakuierungsübungen oder Pandemiepläne erstellt werden, arbeiten Arbeitssicherheit (oft bei HR oder FM angesiedelt), Gesundheitsmanagement und Sicherheitsmanagement eng zusammen. Nicht zuletzt spielt HR eine Rolle im Incident Management: Kommt es zu sicherheitsrelevanten Vorfällen mit Mitarbeitern (Diebstahl, Sabotage, Gewalt am Arbeitsplatz), müssen arbeitsrechtliche Konsequenzen (Abmahnung, Kündigung) durch HR erfolgen, idealerweise basierend auf Ermittlungen der Sicherheitsabteilung. Hier ist klare Aufgabenteilung gefragt: Security ermittelt Fakten, HR beurteilt arbeitsrechtlich und setzt Maßnahmen um – wiederum ein Beispiel der Funktionstrennung. Insgesamt bildet HR die Schnittstelle, um Mensch und Sicherheit zusammenzubringen: durch Personalauswahl, Schulung und Betreuungsprozesse, die die Sicherheitskultur fördern.

Gebäudebetrieb und Technik: Der klassische Facility-Betrieb (technisches und infrastrukturelles FM) ist täglich mit der Sicherheitsorganisation verflochten. Hier einige wichtige Schnittstellen: Schlüssel- und Zugangsmanagement – meist führt das FM eine Schließanlage oder Zutrittskartensystem; die Sicherheit definiert Berechtigungen und prüft die Vergabe. Oft obliegt die Verwaltung der physischen Schlüssel dem FM-Team (z. B. Hausmeisterei) und das Sicherheitsmanagement setzt Richtlinien (wer bekommt welchen Schlüssel, Verfahren bei Verlust). Eine gute Praxis ist, dass Gebäudebetrieb und Security gemeinsam ein Schlüsselregister führen, wobei die Ausgabe z. B. durch FM erfolgt, aber nur nach Freigabe durch Security (wiederum Trennung von Beantragung und Ausgabe). Weiterhin sind Wartungs- und Instandhaltungsarbeiten eng abzustimmen: Techniker im Gebäude (eigene oder externe) benötigen Zugang auch in sicherheitskritische Zonen – hier organisiert FM die Begleitung oder Aufsicht durch Sicherheitskräfte, insbesondere außerhalb der Arbeitszeiten. Auch müssen sicherheitsrelevante Anlagen (Brandmelder, Sprinkler, Alarmanlagen) regelmäßig vom FM gewartet werden; die Sicherheitsorganisation gibt dafür die Standards vor und kontrolliert Berichte. Bei Baumaßnahmen am Bestand (Umbauten, Renovierungen) ist frühzeitig die Sicherheitsabteilung einzubinden, damit z. B. Zutrittskontrollen, Fluchtwege, Kameraabdeckungen etc. geplant werden können. Während Bauphasen stellt FM häufig den Objektschutz (z. B. temporärer Wachdienst bei einer offenen Baustelle im Gebäude) – wiederum in Abstimmung mit der Sicherheitsfunktion. Hausdienste wie Empfang und Poststelle liegen oft im Gebäudemanagement, haben aber hohe Sicherheitsrelevanz: Besucherempfang, Ausweisausgabe, Paketkontrolle. Hier braucht es klare Richtlinien der Security und Schulungen des Empfangspersonals. Im Idealfall gibt es regelmäßige Runden zwischen Sicherheitsverantwortlichen und Objektleitern/Facility Managern, um tägliche Beobachtungen auszutauschen (z. B. Auffälligkeiten, defekte Türen, Alarmproben). Bei Notfällen und Krisen schließlich (Feuer, Evakuierung, Bombendrohung) müssen die Verantwortlichen für Gebäudetechnik, Arbeitssicherheit und Security wie Zahnräder ineinandergreifen. Die Aufteilung kann so aussehen, dass FM die technische Betriebsverantwortung trägt (z. B. Schließen von Brandschotts, Abschalten von Anlagen) und Security die Gefahrenabwehr nach außen (Absperrung, Alarmierung von Behörden) – beide koordiniert durch ein Krisenteam. Dieses Beispiel zeigt, wie wichtig es ist, im Voraus Zuständigkeiten zu klären. Insgesamt gilt: Der Gebäudebetrieb sorgt für Verfügbarkeit und Sicherheit der Infrastruktur, die Sicherheitsorganisation für Schutz vor intentionalen Schadensereignissen – beide Ziele sind komplementär.

Durch klar definierte Schnittstellen und regelmäßige Kommunikation zwischen all diesen Bereichen wird erreicht, dass Sicherheitsmanagement nicht isoliert agiert, sondern Bestandteil der integrierten Unternehmensführung ist. Jeder Bereich bringt seine Expertise ein (IT im Digitalen, FM im Physischen, HR im Menschlichen, usw.), was die Sicherheitsmaßnahmen ganzheitlich wirksamer macht.

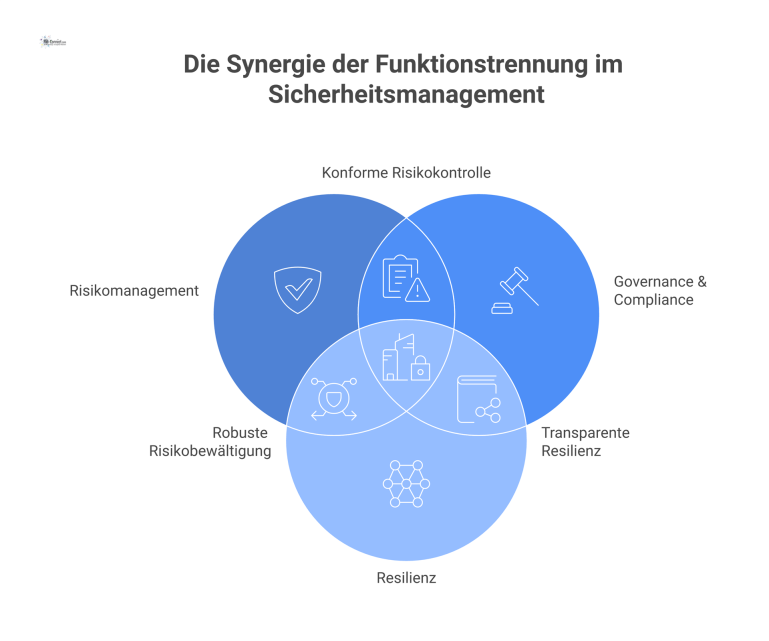

Eine konsequente Funktionstrennung im Sicherheitsmanagement beeinflusst verschiedene übergeordnete Unternehmensaspekte positiv:

Risikomanagement: Funktionstrennung ist ein fundamentales Prinzip, um operative Risiken zu kontrollieren. Indem kritische Aufgaben auf mehrere Schultern verteilt werden, sinkt die Wahrscheinlichkeit von Fehlern oder Missbrauch. Kein einzelner Mitarbeiter kann unbemerkt einen kompletten Prozess manipulieren – es gibt immer eingebaute Kontrolle. Diese Aufgabentrennung wird in der Literatur als unverzichtbares Instrument des Risikomanagements bezeichnet. Durch unabhängige Prüfmechanismen (z. B. ein getrenntes Risikocontrolling) können Risiken früher erkannt und gemeldet werden, ohne dass Eigeninteressen dies verzögern. Für das Sicherheitsmanagement heißt das: Separierte Entscheidungswege (Planung vs. Durchführung vs. Kontrolle) reduzieren das operationelle Risiko von Sicherheitslücken erheblich. Sollte dennoch ein Sicherheitsvorfall eintreten, ermöglicht eine klare Rollenverteilung eine strukturierte Untersuchung und Aufarbeitung (wer hat freigegeben, wer hat durchgeführt etc.), was künftige Risiken besser steuerbar macht. Insgesamt trägt Funktionstrennung dazu bei, das Restrisiko im Sicherheitsprozess auf ein akzeptables Maß zu reduzieren und transparenter zu machen.

Governance & Compliance: Gute Unternehmensführung erfordert transparente Verantwortlichkeiten und wirksame interne Kontrollen. Genau dies unterstützt die Funktionstrennung. Indem z. B. die Sicherheitsorganisation unabhängig berichtet (etwa direkt an die Geschäftsführung oder den Vorstandsausschuss für Risiko), entsteht ein direkter Governance-Kanal, der nicht durch operative Interessen gefärbt ist. Das Prinzip „Keine Selbstkontrolle“ stärkt das Vertrauen von Management, Aufsichtsrat und ggf. Behörden in das interne Kontrollsystem. Prüfungen (intern oder extern) können effektiver durchgeführt werden, wenn dokumentiert ist, dass heikle Vorgänge von zwei Personen geprüft wurden (Vier-Augen-Prinzip) und organisatorisch sauber getrennt sind. Viele Compliance-Richtlinien – ob MaRisk im Finanzsektor oder ISO-Standards – verlangen explizit die Trennung von Funktionen als Kontrollmechanismus. Durch Umsetzung dieser Vorgaben demonstriert das Unternehmen Regeltreue und vermindert Haftungsrisiken für das Management (Stichwort: Pflichtverletzung durch Organisationsverschulden). Zudem verbessert Funktionstrennung die Nachvollziehbarkeit und Auditierbarkeit von Entscheidungen, was z. B. im Falle von Zwischenfällen wichtig für die Berichterstattung an Aufsichtsbehörden oder Eigentümer ist. In Summe fördert eine geteilte Sicherheitsorganisation eine „tone at the top“ der Integrität: Es wird signalisiert, dass Sicherheit und Compliance über Eigeninteressen gestellt werden.

Resilienz: Resilienz bezeichnet die Widerstandsfähigkeit der Organisation gegenüber Störungen und Krisen. Funktionstrennung leistet hierzu einen Beitrag, indem sie Redundanz und Diversität in Abläufen schafft. Ein System, das nicht von einer einzigen Person abhängt, ist robuster – fällt eine Kontrollinstanz aus, greift eine andere. Zum Beispiel: Wenn der Sicherheitschef im Urlaub ist, verhindert eine klare Stellvertreterregelung mit überlappenden Zuständigkeiten, dass das Unternehmen ungeschützt ist. Auch im Krisenfall (z. B. Cyberangriff, Gebäudevorfall) bewährt sich eine Struktur, bei der Aufgaben verteilt sind: Während das Krisenteam die Leitung übernimmt, kümmern sich definierte Leute um Teilaspekte (Evakuierung, IT-Notbetrieb, Informationsmanagement). Dieses parallele Abarbeiten erfordert vorher getrennte Rollen. Diversifikation gilt als Resilienzfaktor – bezogen auf Security bedeutet dies, sowohl präventive als auch reaktive Funktionen getrennt vorzuhalten. Etwa kann ein unabhängiges Notfallteam (Betriebsfeuerwehr, Krisenstab) losgelöst vom normalen Betrieb agieren und so schneller reagieren. Freilich muss man beachten, dass zu starre Trennung in ruhigen Zeiten ineffizient wirken kann; aber in dynamischen Stresssituationen zeigt sich der Wert: Die Organisation kann flexibel umschalten, weil Zuständigkeiten klar sind und nicht erst geklärt werden müssen. Zudem verhindert Funktionstrennung, dass eine Kette von Fehlern unbemerkt kumuliert – was für die organisatorische Resilienz entscheidend ist (keine Dominoeffekte ohne Kontrolle). Damit trägt sie zur organisationellen Robustheit bei und ergänzt technische Redundanzen um organisatorische. In der Summe gilt: Ein Unternehmen mit gut verteilten Sicherheitsfunktionen kann Schocks besser absorbieren und schneller in den Normalbetrieb zurückkehren.

Wirtschaftlichkeit: Auf den ersten Blick scheint mehr personelle Trennung höhere Kosten zu verursachen (mehr Personal, mehr Abstimmungsaufwand). Doch langfristig steigert ein funktional getrenntes Sicherheitsmanagement die Wirtschaftlichkeit durch Effizienz und Schadensprävention. Prozesse mit Kontrollen laufen verlässlicher und es treten weniger sicherheitsbedingte Störungen auf – dies vermeidet teure Vorfälle und Unterbrechungen. Studien in der internen Revision zeigen, dass einfache Grundsätze wie Funktionstrennung und Vier-Augen-Prinzip vielen Ärger und Kosten erspart hätten. Indirekt unterstützt dies die betriebliche Kontinuität und damit auch die finanzielle Performance. Zudem schaffen klare Zuständigkeiten oft eine höhere Qualität der Arbeit (Spezialisierungseffekte, Accountability), was unnötige Schleifen reduziert. Ein gut gesteuertes Berechtigungswesen z. B. spart Aufwand, weil weniger nachgebessert oder ermittelt werden muss. Nicht zu vernachlässigen: Auch Investitionen (etwa in technische Sicherheitssysteme) werden durch unabhängige Bewertungen besser begründet und effizienter eingesetzt – es gibt weniger Fehlinvestitionen aufgrund einseitiger Entscheidungen. Allerdings soll erwähnt sein, dass übermäßige Trennung auch kontraproduktiv sein kann, wenn sie zu Silobildung oder langen Entscheidungswegen führt. Hier ist ein Optimum zu suchen. Im Regelfall aber gilt: Prävention ist günstiger als Reaktion – und Funktionstrennung ist eine präventive Maßnahme. Unternehmen, die z. B. durch Insiderhandlungen geschädigt wurden, können meist im Nachhinein Schwachstellen in ihren Kontrollmechanismen identifizieren (fehlende Funktionstrennung im Zahlungsverkehr, in der Lagerverwaltung etc.). Aus Kosten-Nutzen-Sicht rechtfertigt bereits ein verhinderter größerer Schadensfall die Aufwände einer professionellen Sicherheitsorganisation. Darüber hinaus verlangen Geschäftspartner und Kunden heute zunehmend Nachweise über ein solides Sicherheits- und Risikomanagement (Stichwort: Lieferkettensicherheit, Zertifizierungen) – was wiederum Marktvorteile bringen kann. Zusammengefasst erhöht Funktionstrennung die ökonomische Nachhaltigkeit der Sicherheitsmaßnahmen, indem sie sowohl direkte Schäden als auch Folgekosten (Image, Rechtsfolgen) minimiert und eine effiziente Aufgabenwahrnehmung fördert.

Einige Beispiele verdeutlichen dies:

Industrieunternehmen: In produzierenden Unternehmen – etwa Chemie, Automotive, Maschinenbau – sind umfassende Sicherheitsorganisationen oft schon traditionell verankert (Stichwort Werkschutz). Hier gibt es häufig eigene Werksschutzabteilungen mit bewaffneten Sicherheitskräften, Werksfeuerwehren und Alarmzentralen. Die Funktionstrennung zeigt sich z. B. darin, dass der Werkschutz zwar operativ dem Standortmanagement untersteht, strategisch aber oft zentral von einer Konzernsicherheitsstelle geführt wird (Trennung von zentraler Vorgabe und lokaler Umsetzung). Rechtliche Vorgaben wie das Gefahrstoff- oder Störfallrecht (zum Schutz vor Betriebsunfällen) erfordern enge Zusammenarbeit zwischen Sicherheitsmanagement, Arbeitssicherheit und Produktion – jeder Bereich hat klar umrissene Pflichten. In Hochrisikobranchen (Chemieparks, Pharma) achten Aufsichtsbehörden sehr darauf, dass Funktionen wie Sicherheit und Produktion nicht in einem Zielkonflikt vermengt werden, sondern unabhängige Sicherheitsbeauftragte installiert sind. Zudem haben Industrieunternehmen häufig werkvertragsbezogene Sicherheitsdienste (z. B. die Bedienung der Werksleitzentrale durch externen Dienstleister, während die Hoheit intern bleibt), was wiederum klare Abgrenzungen erfordert. Insgesamt ist die Relevanz hier besonders hoch, da neben Sicherheit auch Anlagenschutz und Know-how-Schutz (Geheimhaltung) ein Thema sind – eine getrennte Organisation mitigiert Spionagerisiken (bspw. eigene Abteilung Werksicherheit, getrennt von F&E-Abteilung, aber diese überwachend).

Gesundheitswesen: Krankenhäuser, Kliniken und Pflegeeinrichtungen haben spezifische Sicherheitsanforderungen: Schutz von Patienten und Personal, Umgang mit oft offenen Türen und Publikumsverkehr, Verhinderung von Diebstahl (Medikamente, Geräte) und Aggressionen. Viele Krankenhäuser setzen auf ausgelagerte Wachdienste für Pforte und Patrouille, halten aber intern einen Sicherheits- oder Technikleiter vor, der die Dienstleister steuert – hier ist Funktionstrennung zwischen Auftraggeber (Klinikmanagement) und Auftragnehmer (Security-Firma) wichtig, ähnlich wie oben beschrieben. Gleichzeitig müssen Sicherheitsüberlegungen mit dem medizinischen Betrieb abgestimmt werden: So sind z. B. psychiatrische Einrichtungen abgeschlossen (Zutrittsschutz), während die Notaufnahme zugänglich bleiben muss – ein Zielkonflikt, den getrennte Gremien (Ethikkommission, Klinikleitung, Sicherheitsverantwortliche) gemeinsam lösen. Datenschutz ist im Gesundheitsbereich hoch priorisiert (Patientendaten), daher ist die Videoüberwachung etwa besonders restriktiv zu handhaben – der Sicherheitsdienst darf nicht einfach Kamerabilder speichern, ohne dass Datenschutz und Kliniksleitung das freigeben (wiederum Trennung von Überwachung und Entscheidung über Einsatz). In der Pandemie hat sich gezeigt, wie wichtig funktionale Aufgabenteilung ist: Hygieneteams, Sicherheitsdienst und Klinikpersonal mussten eng verzahnt, aber mit klarer Rollenverteilung zusammenarbeiten (Sicherheitspersonal überwacht Zugangsbeschränkungen, Mediziner setzen Quarantäneregeln um etc.). Kliniken mit hoher Resilienz zeichneten sich dadurch aus, dass sie Sicherheitsaufgaben nicht nebenbei von Pflegepersonal erledigen ließen, sondern spezielle Teams hatten. Daher gewinnt formalisiertes Sicherheitsmanagement im Gesundheitswesen an Bedeutung, was z. B. durch Zertifizierungen (wie KTQ, die auch Sicherheit einbeziehen) forciert wird.

Öffentliche Hand und Verwaltung: Im öffentlichen Sektor (Behörden, Ministerien, Stadtverwaltungen) gelten besondere Schutzanforderungen (z. B. Zugang zu amtlichen Bereichen, Personenschutz bei gefährdeten Politikern, Schutz von Verschlusssachen). Hier findet man oft eine strikte hierarchische Trennung: Eine behördliche Sicherheitsbeauftragte Person (gemäß den VS-Regelungen) ist verantwortlich für Informationssicherheit und physische Sicherheit, und darf organisatorisch nicht dem IT-Referat allein zugeordnet sein, sondern idealerweise direkt der Behördenleitung. Öffentliche Einrichtungen arbeiten häufig mit privaten Sicherheitsdiensten (z. B. für Pforte, Streifendienst), müssen diese aber per Vergabe ausschreiben und vertraglich steuern – was eine klare funktionale Trennung von Auftraggeber (Behörde) und Auftragnehmer bedingt. Das Besondere im öffentlichen Bereich ist die enge Verzahnung mit Polizei und staatlichen Stellen: Behörden nutzen oft polizeiliche Beratung (Kriminalprävention) für ihr Sicherungskonzept, und im Ereignisfall übernimmt die Polizei die Gefahrenabwehr. Die eigene Sicherheitsorganisation fungiert somit eher präventiv und als Bindeglied. Insofern ist die Rolle klar getrennt: interne Sicherheit sorgt für Maßnahmen wie Zugangskontrolle, die Polizei für darüberhinausgehende Gewaltabwehr. Für die öffentliche Hand spielen zudem Vorgaben wie die BMI-Sicherheitsrichtlinien oder die BSI-Standards (für Informationssicherheit in Behörden) eine Rolle, die explizit funktionale Trennung und Unabhängigkeiten fordern (z. B. Informationssicherheitsbeauftragter darf nicht eigener Admin sein). Die Relevanz ist hoch, da staatliche Stellen auch Vorbildfunktion haben. Allerdings sind Strukturen je nach Größe sehr unterschiedlich – eine kleine Kommune hat evtl. nur einen Hausmeister mit Sicherheitsaufgaben, während ein Bundesministerium einen eigenen Referatsleiter Sicherheit beschäftigt. Generell steigt aber auch in kleineren Kommunen der Bedarf, etwa Zugangsschutz in Rathäusern, und hier zeigt sich, dass zu knappe Trennung (wenn z. B. der gleiche Mitarbeiter für Sicherheit und den Publikumsservice zuständig ist) zu Lücken führen kann.

Kleine und mittlere Unternehmen (KMU): In KMU ist eine ausgeprägte Funktionstrennung oft personell schwierig, da weniger Mitarbeiter mehrere Hüte tragen. Trotzdem sind die Prinzipien auch hier relevant. Zum Beispiel mag in einem 50-Personen-Betrieb der Facility-Manager auch für Sicherheit, IT und Datenschutz mitverantwortlich sein – eine Kumulation, die Risiken birgt. Hier sollte der Unternehmer abwägen, zumindest kritische Funktionen zu trennen, etwa das Vier-Augen-Prinzip bei sensiblen Entscheidungen (z. B. Alarmanlagen-Code kennt nicht nur eine Person) oder externe Unterstützung hinzuzuziehen. Ein externer Datenschutzbeauftragter oder Sicherheitsberater kann quasi als ausgelagerte zweite Kontrollinstanz dienen. In kleinen Firmen fehlen oft formale Strukturen, was zu Informalität führt – und leider manchmal zu Nachlässigkeit (Schlüssel liegen rum, Serverraum unverschlossen). Gerade weil KMU mit knappen Ressourcen arbeiten, ist die Organisation schlank – doch bestimmte Mindeststandards an Trennung sollten gewahrt sein, um nicht anfällig zu sein. Auch für KMU gilt die DSGVO oder das IT-Sicherheitsgesetz (letzteres, sobald sie als „Unternehmen im besonderen öffentlichen Interesse“ definiert werden, was mit IT-SiG 2.0 auch Betriebe ab 10 Mio. € Umsatz in kritischen Sektoren treffen kann). Das heißt, früher oder später müssen auch Mittelständler eine Sicherheitsorganisation benennen, Ansprechpartner für Behörden bereitstellen und Berichtswege etablieren. Vorteilhaft für KMU ist allerdings ihre Agilität: Wenn ihnen die Bedeutung klar ist, können sie ohne große Bürokratie Maßnahmen umsetzen. Beispielsweise kann ein Geschäftsführer festlegen, dass er alle sicherheitsrelevanten Ausgaben genehmigen muss (Trennung von Einkauf und Freigabe) und ein Kollege die Umsetzung prüft. Solche einfachen internen Regelungen stützen die Funktionstrennung auch im Kleinen. Mit dem Wachstum des Unternehmens sollte die Sicherheitsstruktur aber mitwachsen – hier haben mittelgroße Firmen (200–500 MA) oft Nachholbedarf, eine Zwischenform zwischen Ad-hoc-Lösungen und Konzernstrukturen zu finden.

Große Konzerne implementieren formale Modelle mit Spezialisten in jeder Rolle, während kleine Unternehmen kreativere Lösungen finden müssen, um Kontrollmechanismen einzuführen. Branchen mit hohem Gefährdungspotenzial oder regulatorischem Druck (KRITIS, Finance, Chemie) haben wenig Spielraum – hier sind strikte Trennungen teils vorgeschrieben und auch absolut notwendig für die Sicherheit. In anderen Branchen (z. B. Dienstleistung, Handel) mag die Sicherheitsorganisation kleiner sein, doch auch dort gewinnt z. B. Schutz von Kundendaten und Geschäftseinrichtungen an Bedeutung, was eine Professionalisierung erfordert. Unabhängig von Branche und Größe gilt: Funktionstrennung steigert das Vertrauen der Stakeholder (Kunden, Mitarbeiter, Aufsichtsbehörden) in das Sicherheitsniveau des Unternehmens. Es signalisiert, dass das Unternehmen seine Schutzverantwortung ernst nimmt und nicht dem Zufall überlässt.