Standortsicherheit: Überwachung

Facility Management: Security » Sicherheit » Standortsicherheit » Überwachung

Standortsicherheit und Überwachung

Die Verantwortlichen des Facility Managements stehen vor der Aufgabe, Standortsicherheit als integralen Bestandteil einer Unternehmensstrategie zu gestalten. Diese Verantwortlichkeit erstreckt sich von der physischen Sicherung der Liegenschaften über die Überwachung sensibler Bereiche bis zur Einbindung in die Unternehmensführung und die Einhaltung datenschutzrechtlicher Vorgaben. Dabei gilt es, die wachsende Komplexität von Gefährdungen zu bewältigen und gleichzeitig die Interessen von Mitarbeitenden, Besuchern und Vertragspartnern zu wahren.

Standortsicherheit durch systematische Überwachung

Grundlagen der Standortsicherheit im Facility Management - Vier Säulen der Standortsicherheit

Die Standortsicherheit wird zunehmend als interdisziplinäres Konstrukt betrachtet. Neben den klassischen Bereichen wie Objekt- und Personenschutz rücken Informations‑ und Datenschutz, Spionageabwehr und Veranstaltungssicherheit in den Fokus. Die Sicherheitsinfrastruktur eines Unternehmens ist nur so stark wie ihr schwächstes Glied; ein Versäumnis in einem Bereich beeinträchtigt die Effektivität des gesamten Systems.

Deshalb gilt es, in Risikoanalysen folgende vier Grundsäulen zu berücksichtigen:

Technische Infrastruktur: Hierzu zählen Zutrittskontrollsysteme, Einbruchmeldetechnik, Brandmelde- und Löschanlagen sowie Videoüberwachungs‑ und Alarmierungseinrichtungen. Die Technik bildet das „sensorische Nervensystem“, dessen Daten die Grundlage für die Sicherheitspolitik bilden.

Organisatorische Maßnahmen: Prozesse der Gefahrenabwehr, Alarmierungs‑ und Evakuierungspläne, regelmäßige Wartung, Dokumentation und Schulung sind unverzichtbar. Eine Videoüberwachungsanlage ist nur dann effektiv, wenn sie aktiv überwacht wird und die Betriebsbereitschaft sichergestellt ist.

Personal und Sicherheitskultur: Sicherheit lebt von Menschen, die Risiken erkennen, richtig reagieren und ihre Verantwortung verstehen. Mangelnde Einweisung des Personals oder fehlende Kommunikationsketten können zu erheblichen Sicherheitslücken führen. Schulungen und Sensibilisierungsmaßnahmen sind daher Pflicht.

Rechtliche und ethische Rahmenbedingungen: Jede Sicherheitsmaßnahme muss mit datenschutzrechtlichen Vorgaben, Normen und Compliance‑Regeln vereinbar sein. Videoüberwachung verarbeitet personenbezogene Daten und unterliegt der EU‑Datenschutz‑Grundverordnung (DS‑GVO) und dem nationalen Datenschutzrecht. Eine Interessenabwägung ist notwendig; nur eine konkrete Gefährdungslage kann Videoüberwachung rechtfertigen.

Risikoanalyse und Überwachung als Prozess

Die effektive Sicherung eines Standorts beginnt mit einer Risikoanalyse. Dabei werden potenzielle Gefahren für Personen, Sachwerte, Umwelt und Unternehmenswerte identifiziert und bewertet. Risikobewertungen müssen physische, organisatorische und menschliche Faktoren einbeziehen. Moderne Überwachungssysteme wie CCTV‑Kameras, Sensorik und Software zur Anomalieerkennung helfen, Gefahren frühzeitig zu entdecken.

Für die Umsetzung gilt: Überwachung ist ein Prozess, keine starre Installation. Regelmäßige Kontrolle der Funktionstüchtigkeit, Auswertung der Alarmierung und kontinuierliche Anpassung an veränderte Gefährdungslagen sind unabdingbar. Ein Ausfall einer Überwachungskamera an der Außengrenze, der wochenlang unbemerkt bleibt, zeigt das Risiko: Fehlt es an Monitoring, Wartung und klaren Prozessen, wird die Integrität der Perimeterlinie gefährdet.

Zutrittskontrolle und moderne Überwachungstechnologien - Intelligente Zutrittskontrollen

Zutrittskontrolle ist nicht länger nur ein „Schlüsselsystem“. Moderne Systeme werden als strategische Instrumente verstanden, die physische und Cybersicherheit verbinden. Für Einrichtungen mit mehreren Standorten ist es wichtig, Zugriffsrechte, Datenflüsse und Bewegungen zentral und in Echtzeit zu steuern. Dabei geht es nicht darum, den Zugang zu sperren, sondern ihn intelligent, skalierbar und integriert zu steuern.

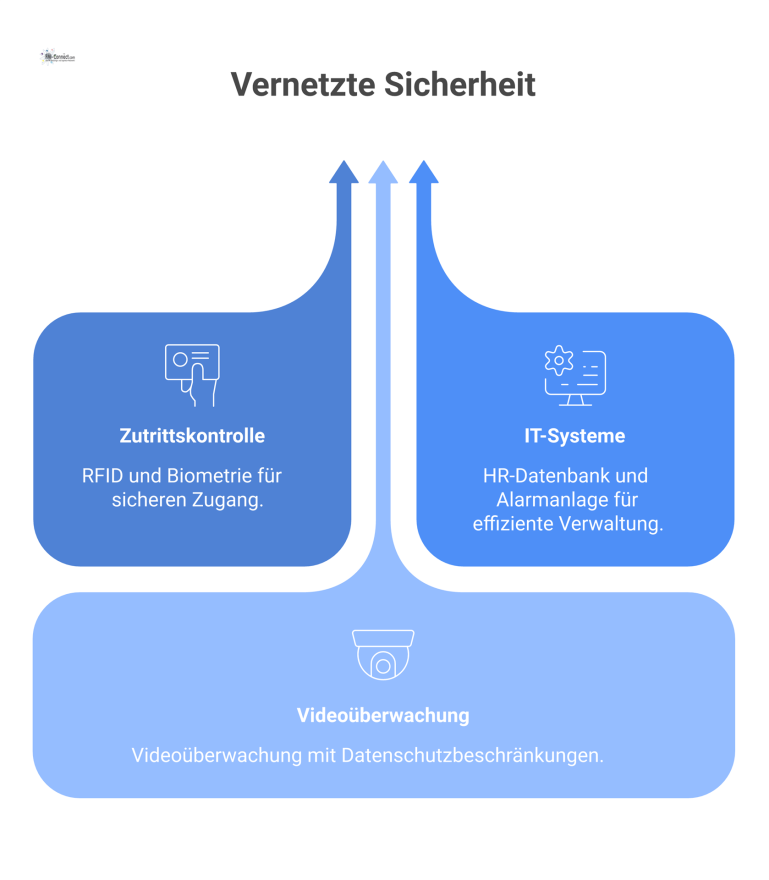

Diese Systeme erlauben exakte Regeln: Wer darf welche Zone betreten, wann und unter welchen Voraussetzungen? So wird das Risiko unbefugter Anwesenheit in sensiblen Bereichen reduziert. Zutrittskontrollen werden außerdem mit IT‑Systemen wie Active Directory, Alarmanlagen, Besuchermanagement‑Software und HR‑Datenbanken gekoppelt. Dies ermöglicht eine automatisierte zentrale Verwaltung; etwa wird beim Ausscheiden eines Mitarbeitenden das Zugangsbadge automatisch deaktiviert.

Darüber hinaus sind moderne Systeme modular: sie lassen sich durch RFID‑Badges, Codes, biometrische Verfahren oder mobile Endgeräte ergänzen und können remote verwaltet werden. Damit werden Anforderungen an Flexibilität, Multi‑Site‑Kompatibilität und Integrationsfähigkeit erfüllt.

Videoüberwachung als Teil einer Überwachungsstrategie

Videoüberwachung unterstützt den Schutz von Personen, Eigentum und Daten. In Echtzeit ermöglicht sie das Erkennen von verdächtigen Bewegungen und dient als Nachweis für Vorfälle. Trotzdem darf ihr Einsatz nicht unkritisch geschehen. Nach Art. 6 Abs. 1 lit. f DS‑GVO ist eine Videoüberwachung des Gewerbebetriebs nur zulässig, wenn ein berechtigtes Interesse besteht und die Maßnahme erforderlich ist. Die reine Sorge vor Straftaten reicht nicht; es muss eine dokumentierte Gefährdungslage vorliegen, und die Interessen der Betroffenen sind sorgfältig abzuwägen.

Die Überwachung ist ein schwerer Eingriff in das Grundrecht auf informationelle Selbstbestimmung. Deshalb müssen Arbeitgeber Alternativen prüfen. Schonendere Maßnahmen wie bessere Beleuchtung, Bewegungsmelder, Alarmanlagen, Zutrittskontrollen oder die Beauftragung von Sicherheitspersonal sollten bevorzugt werden.

Wenn Videoüberwachung erforderlich ist, sind folgende Grundsätze einzuhalten:

Transparenz und Zweckbindung: Die Verarbeitung personenbezogener Daten muss fair und transparent erfolgen. Nutzungszweck, Verantwortliche und Speicherfristen sind den Betroffenen klar zu kommunizieren. Hinweisschilder müssen den konkreten Zweck und die Gefährdungslage benennen.

Verhältnismäßigkeit: Der überwachte Bereich ist auf das notwendige Minimum zu begrenzen; eine Aufnahme darf nicht durchgängig erfolgen, wenn nur zu bestimmten Zeiten eine Gefährdung besteht.

Datensicherheit und Löschfristen: Aufnahmen dürfen nur so lange gespeichert werden, wie es der Zweck erfordert. Eine Speicherdauer von mehr als 72 Stunden bedarf besonderer Rechtfertigung.

Schutz sensibler Bereiche: Bereiche mit Intimsphärenbezug wie Sanitärräume und Umkleiden sind von der Videoüberwachung ausgeschlossen. Ebenso dürfen Orte der Freizeitgestaltung regelmäßig nicht überwacht werden.

Organisatorische Umsetzung und Sicherheitskultur - Wartung, Monitoring und Reaktion

Eine dauerhafte Wirksamkeit von Sicherheitsmaßnahmen setzt kontinuierliche Wartung und Monitoring voraus. Der beispielhafte Ausfall einer Kamera an der Außengrenze kann durch systematisches Monitoring erkannt werden. Wird der Defekt festgestellt, sind definierte Reaktionsstrategien notwendig: Benachrichtigung der verantwortlichen Person, veränderte Patrouillen, Anpassung benachbarter Kameras, Verbesserung der Beleuchtung und schnelle Instandsetzung. Dies zeigt, dass aktive Überwachung nicht nur technische, sondern auch organisatorische Maßnahmen umfasst.

Schulung und Sensibilisierung

Personal spielt eine zentrale Rolle bei der Standortsicherheit. Eine mangelhafte Einweisung oder fehlende Prozesskenntnis des Sicherheitspersonals kann gefährliche Verzögerungen verursachen.

Fortbildungsprogramme sollten daher alle Ebenen der Organisation einbeziehen:

Sicherheitspersonal muss Technik bedienen, Alarme richtig deuten und nach definierten Abläufen handeln können.

Mitarbeitende und Nutzer sollten wissen, wie sie sich im Alarmfall verhalten, welche Sicherheitsvorkehrungen existieren und wie verdächtige Situationen gemeldet werden können. Schulungsmaßnahmen erhöhen das Sicherheitsbewusstsein und fördern die Einhaltung von Standards.

Management und Verantwortliche brauchen Kenntnisse über rechtliche Rahmenbedingungen, Haftungsfragen und die Integration der Sicherheitsstrategie in die Unternehmensprozesse.

Interdisziplinäre Zusammenarbeit

In modernen Organisationen sind die Grenzen zwischen physischer Sicherheit und IT‑Sicherheit fließend. Die Koordination zwischen Datenschutzbeauftragtem, IT‑Leitung und Verantwortlichen für Standortsicherheit ist entscheidend. Während der Datenschutzbeauftragte für die Einhaltung der datenschutzrechtlichen Vorgaben sorgt, muss der Sicherheitsverantwortliche diese Aspekte bei Zutrittskontrolle oder Videoüberwachung berücksichtigen. Umgekehrt muss der IT‑Leiter sicherstellen, dass digitale Angriffsflächen – etwa durch IoT‑Geräte oder unsichere Netzwerkzugänge – geschlossen werden.

Eine sicherheitskulturelle Perspektive erfordert zudem die Einbindung des Betriebsrats und, je nach Branche, externer Stellen wie Feuerwehr, Polizei oder Aufsichtsbehörden. Dies stärkt das Vertrauen der Belegschaft und zeigt, dass Sicherheitsmaßnahmen nicht der Überwachung um ihrer selbst willen dienen, sondern dem Schutz von Menschen und Vermögenswerten.